Produkte & Leistungen

Informationsfluss-Architektur

Kombinationen von Daten bilden Informationen. Informationen können schützenswert sein und fließen durch die gesamte Organisation, durch Prozesse und durch IT-Strukturen.

Wie beeinflusst der Informationsfluss mein Unternehmen?

Das Wort Informationsfluss bezieht sich auf den Austausch und die Übertragung von Informationen innerhalb eines Systems. Es beschreibt die Bewegung von Daten, Wissen oder Nachrichten von einem Punkt zum anderen. In Geschäftsprozessen ist der Informationsfluss entscheidend für eine effiziente Zusammenarbeit und reibungslose Abläufe. Daher sehen wir von der ViaConsilium eine optimale Informationsflussarchitektur als entscheidenden Faktor für den Erfolg eines Unternehmens.

Denn nur wenn Informationen zuverlässig zwischen den verschiedenen Abteilungen, Mitarbeitern und Managementebenen ausgetauscht werden, kommt es zu einer optimalen Planung, Entscheidungsfindung und Umsetzung. Gerade hier entsteht in vielen Unternehmen die Ursache für Probleme unterschiedlichster Art. Die Folge sind Missverständnisse, ineffiziente Prozesse und schlechte Entscheidungen. ViaConsilium hilft Ihnen, den Informationsfluss ideal zu steuern!

Ein Informationsfluss ist unterschiedlich gestaltet. Er kann als einseitiger Informationsfluss in eine bestimmte Richtung stattfinden, er kann aber ebenso in beide oder mehrere Richtungen erfolgen. Dies betrifft alle Bereiche des Unternehmens, etwa:

- Entlang der Prozessketten und über deren Schnittstellen

- Quer durch die Aufgaben-, Rollen- und Berechtigungskonzepte eines Unternehmens

- Durch und in Applikationen

- Entlang der gesamten IT-Infrastruktur

- Über informelle Wege wie Prozess-, Medien- beziehungsweise Applikationsbruchstellen

- Online und offline

- Gegebenenfalls über interne Prozessschnittstellen hinweg

- Mit und ohne Datenschutzrelevanz, etc.

Wie gewährleiste ich Sicherheit im Informationsfluss meines Unternehmens?

Der Informationsfluss in Unternehmen benötigt eine funktionierende Informationssicherheit. Die Schaffung und Aufrechterhaltung dieser Sicherheit ist notwendig zur Bereitstellung von validen Informationen. Des Weiteren gewährleistet sie die datenschutzkonforme Verarbeitung der Informationen. Hierzu sind gewisse technische & organisatorische Rahmenbedingen beziehungsweise Maßnahmen (unter anderem TOMs) einzuhalten.

Auf der technischen Seite betrifft dies zum einen die IT-Infrastruktur, bei der es um deren Abbildung, Dokumentation und Strukturanalyse geht. Auch die IT-Grundschutzabsicherung zum Beispiel gemäß BSI und das dazugehörige Notfallmanagement gehören zu den Rahmenbedingungen für Informationsflusssicherheit.

- Informationsbereitstellung

- Steuerung der Informationsketten

- Kontrolle & Nachweis

- Revisionssicherheit und

- Audits

Auf der organisatorischen Seite betreffen die Maßnahmen das Organisations- und Prozessmanagement, den Datenschutz und das Informationsmanagement und die Informationsflussnutzung. Auch das prozessorientierte und in die Organisation eingebundene Rollenkonzept sind Rahmenbedingungen unterworfen, die Bereiche betreffen etwa die:

- Prozessrollen

- Prozessaufgaben

- Befähigung

- Berechtigung

- Verantwortung

Wie funktioniert die Informationsflussarchitektur der ViaConsilium GmbH?

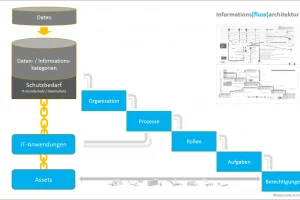

Um die Wirkung von Informationsflussketten, deren Ursprung, Wechselwirkungen und Beziehungen beziehungsweise Abhängigkeiten zueinander strukturiert abzubilden, bedienen sich die Experten von ViaConsilium der Informationsflussarchitektur. Diese beschreibt detailliert den Aufbau der unterschiedlichen Informationswege, wie in der Grafik dargestellt.

Die Informationsflussarchitektur beginnt am Datenquell und betrachtet hier die Bildung von Informationen.

Von hier aus verfolgen wir, von welchen Teilen der Organisation und von welchen Geschäfts-, beziehungsweise IT-Prozessen Informationen genutzt werden. Zur verständlichen Abbildung definieren wir Informationskategorien und ordnen diese in den Kontext ein. Die einzelnen Prozess- und Zuordnungsinformationen werden weiter aufgeteilt und in einem Rollen- und Aufgabenkonzept dokumentiert.

Gleichzeitig werden durch sogenannte Datenschutzfolgenabschätzungen (DSFA) und Business Impact Analysen (BIA) nötige Schutzbedürfnisse festgestellt und im Sinne des IT-Grundschutzes oder Kompendiums (BSI) und des Datenschutzes (DSGVO) mit IT-Anwendungen / IT-Assets und ausführenden Prozessen verbunden.

Die Ebene „Berechtigungen“ verbindet die beiden dargestellten Datenflussausrichtungen. Hier werden beispielsweise einerseits dazu Berechtigungen dokumentiert, wer wie welche Anwendung (Bsp. “lesen & schreiben” in Anwendung “XY” im Rahmen der Tätigkeit “ABC”) nutzen darf, etc., aber anderseits auch wer (Rolle) welche geschäftspolitischen (Bsp. „HR darf Personal einstellen“) oder prozessbedingten Berechtigungen (z.B. Genehmigungsrahmen oder Freigaben) hat.

Unsere Empfehlung

Praxistipp: Wir empfehlen eine Dokumentation und das entsprechende Handling des Veränderungsmanagements mit einer geeigneten Informationssicherheits- und Datenschutzsoftware umzusetzen. Als solches eignet sich unseres Erachtens ISiMap besonders gut hierzu. Wenn Sie weitere Beratung zum Thema Informationssicherheit und Informationsflussarchitektur benötigen, kontaktieren Sie uns gern unter kontakt(at)viaconsilium.de oder durch unser Kontaktformular! Wir freuen uns darauf, Sie kennenzulernen!

Ihre Anfrage an uns / Kontakt

Zur Kontaktaufnahme mit der ViaConsilium GmbH füllen Sie bitte das nachfolgende Formular aus. Wir werden uns, sobald Ihre Anfrage bei uns eingegangen ist, schnellstmöglich bei Ihnen zurückmelden.

Geschäftssitz

ViaConsilium GmbH

Zu den Fußfällen 80

50259 Pulheim

Tel.: 02238 / 4568292

E-Mail: kontakt(at)viaconsilium.de

©ViaConsilium GmbH